Google Workspace

このページでは、Face LoginをGoogle Workspaceと統合するための詳細な手順について説明します。

ステップ1. IDP メタデータファイルを取得

JCV Cloud Face Login設定ページでXMLファイルをダウンロードしてください。詳細はIDP情報をご参照ください。

ステップ2. Google管理コンソールにログイン

Google管理コンソールを開き、ログインしてください。

ステップ3. SSOのIDP情報を設定

3.1 サードパーティのIdPによるSSO画面を開き

管理コンソールの左側で、セキュリティ - 認証 - サードパーティIdPによるSSOをクリックして、設定メニューを表示します。

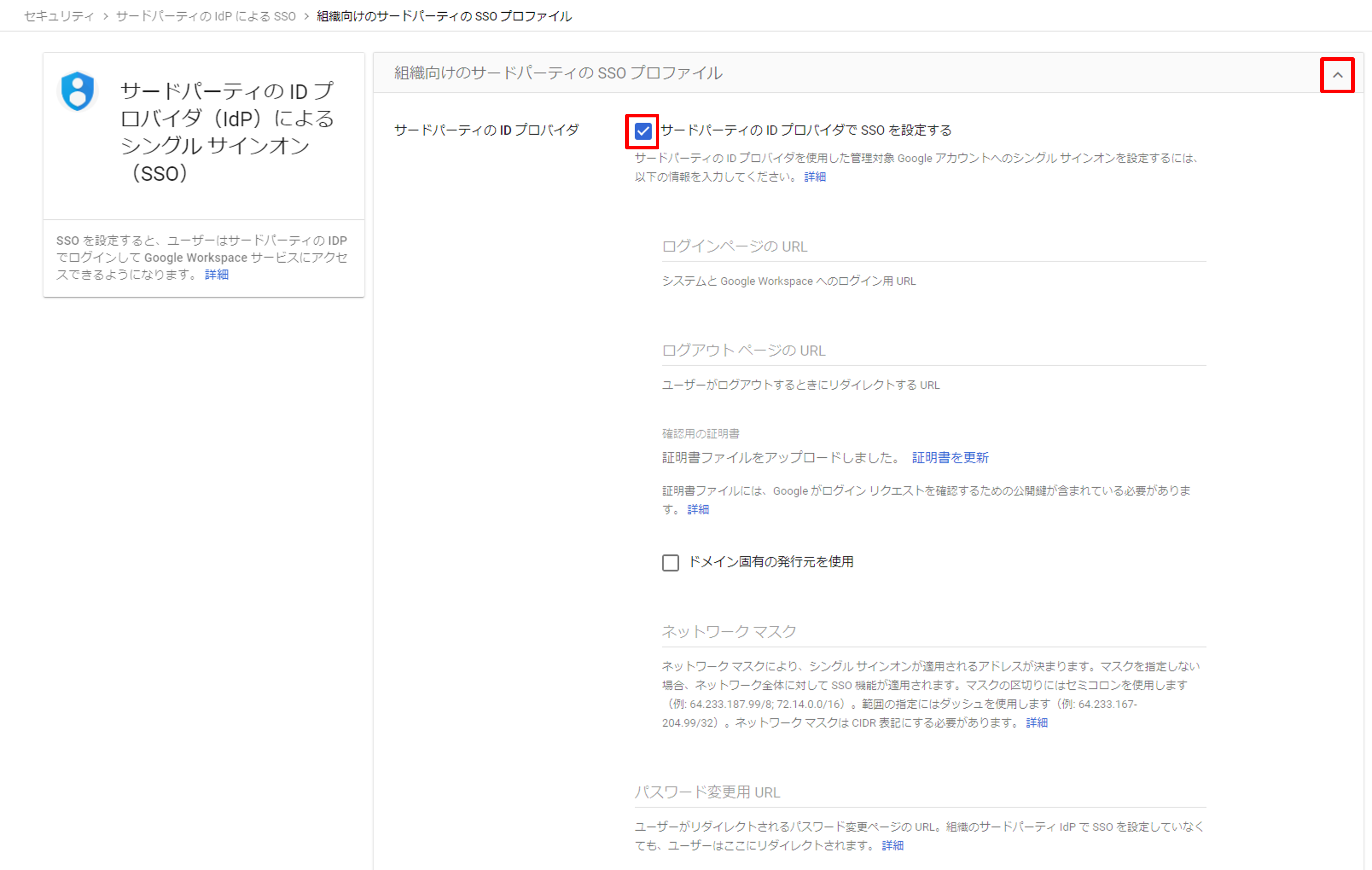

Google設定ページ

組織向けのサードパーティの SSO プロファイルの右側にあるドロップダウンボタンをクリックすると、詳細設定ページが表示されます。サードパーティの ID プロバイダで SSO を設定するオプションをオンにします。

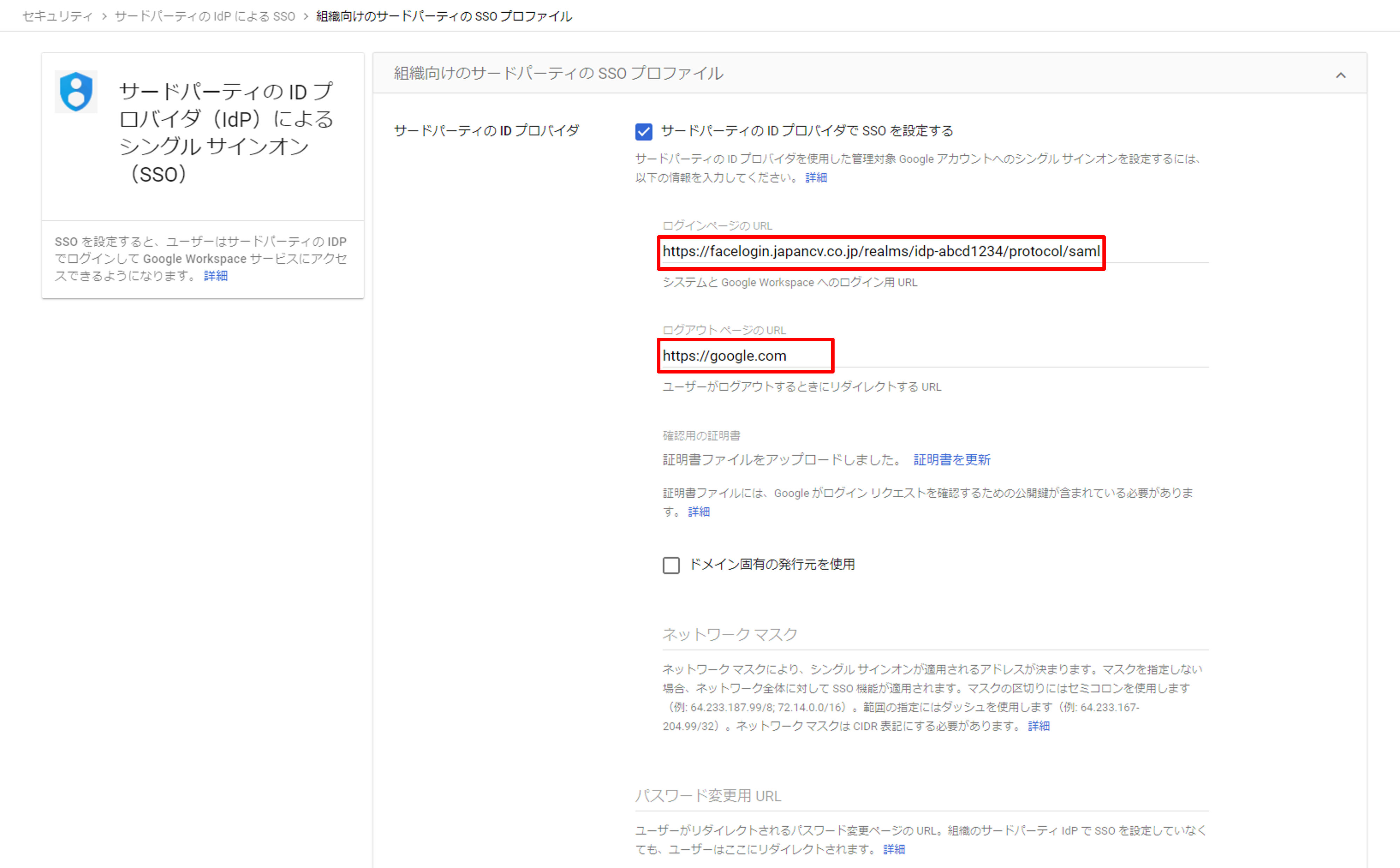

SSOプロフィール設定ページ

3.2 SSOプロファイルの情報を入力

IDPメタデータファイルを開き、情報を取得します。こちらは例です。

<md:EntityDescriptor xmlns="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" xmlns:saml="urn:oasis:names:tc:SAML:2.0:assertion" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" entityID="https://facelogin.japancv.co.jp/realms/idp-abcd1234">

<md:IDPSSODescriptor WantAuthnRequestsSigned="true" protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol">

<md:KeyDescriptor use="signing">

<ds:KeyInfo>

<ds:KeyName>L7ei2fxMq7Vk1frt_0EAqT72g9cUHrzsRm1l9AFhVNk</ds:KeyName>

<ds:X509Data>

<ds:X509Certificate>MIICpzCCAY8CBgGE6nnjjjANBgkqhkiG...qnInjWrg=

</ds:X509Certificate>

</ds:X509Data>

</ds:KeyInfo>

</md:KeyDescriptor>

<md:ArtifactResolutionService Binding="urn:oasis:names:tc:SAML:2.0:bindings:SOAP" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml/resolve" index="0"/>

<md:SingleLogoutService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:SingleLogoutService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:SingleLogoutService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Artifact" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:NameIDFormat>urn:oasis:names:tc:SAML:2.0:nameid-format:persistent</md:NameIDFormat>

<md:NameIDFormat>urn:oasis:names:tc:SAML:2.0:nameid-format:transient</md:NameIDFormat>

<md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified</md:NameIDFormat>

<md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat>

<md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:SOAP" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

<md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Artifact" Location="https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml"/>

</md:IDPSSODescriptor>

</md:EntityDescriptor>以下のフィールド名を検索します。

- SAML:2.0:bindings:HTTP-POST、例:

https://facelogin.japancv.co.jp/realms/idp-abcd1234/protocol/saml

Google 管理ページに戻り、設定ページの ログインページのURL に上記のフィールド値を入力します。

ログアウト ページのURLでは、https://www.google.comを入力してください。

SSOプロフィール

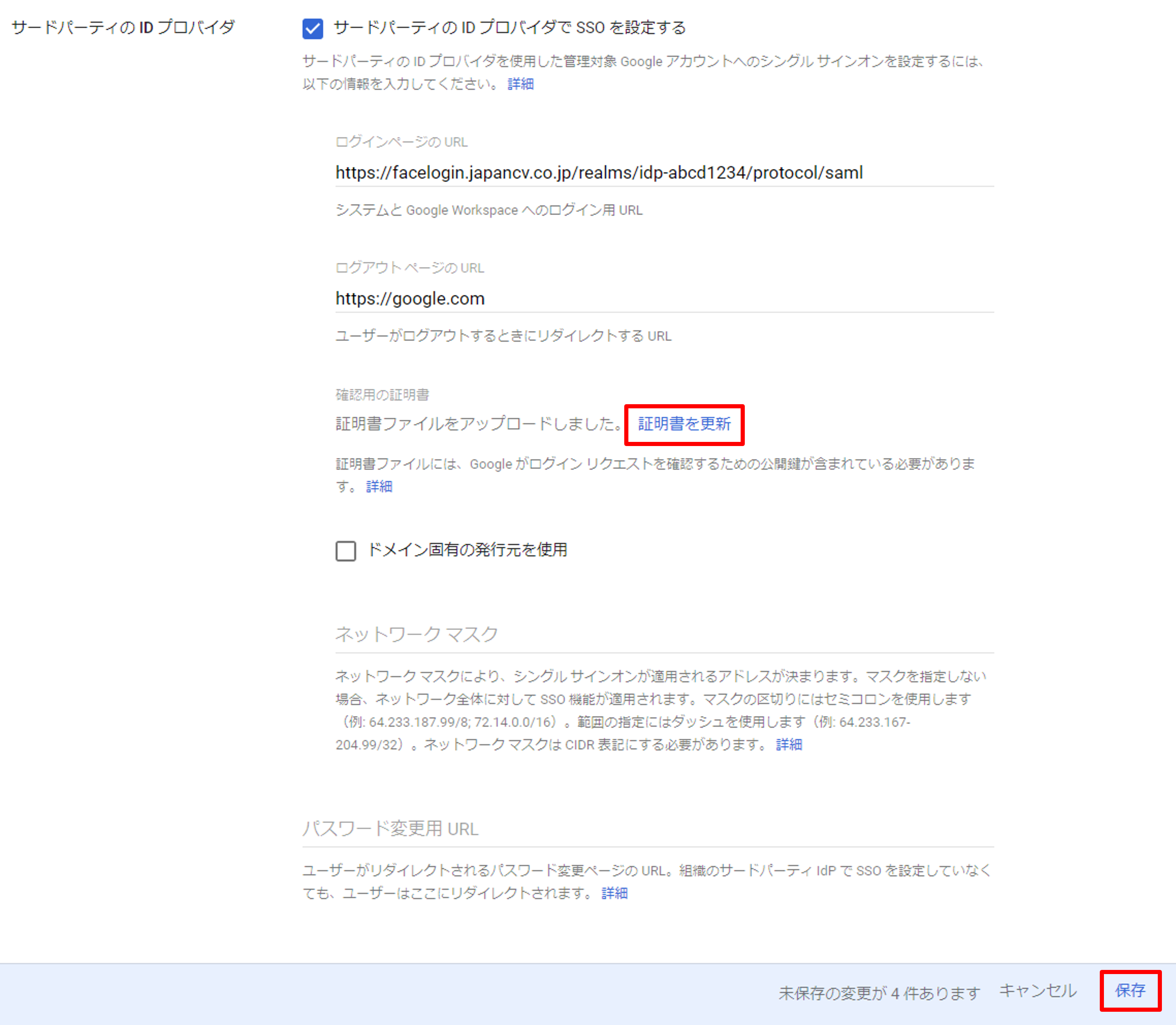

3.3 証明書をアップロード

IDPメタデータファイルで、以下フィールド名を検索します。

- X509Certificate、例:

MIICpzCCAY8CBgGE6nnjjjANBgkqhkiG...qnInjWrg=

任意のテキストエディターを開き、次のフォーマットで新しいファイルを作成します。2行目を XMLファイルの証明書の値に置き換えます。

-----BEGIN CERTIFICATE-----

MIICpzCCAY8CBgGE6nnjjjANBgkqhkiG...qnInjWrg=

-----END CERTIFICATE-----ファイルをjcv_idp_pub.pemとしてローカル PC に保存します。

Google管理ページに戻り、証明書更新 をクリックして、作成した jcv_idp_pub.pem ファイルをアップロードします。

アップロード後、下部にある 保存 をクリックして、Google管理コンソールでの設定を完了します。

Google SSO設定を保存

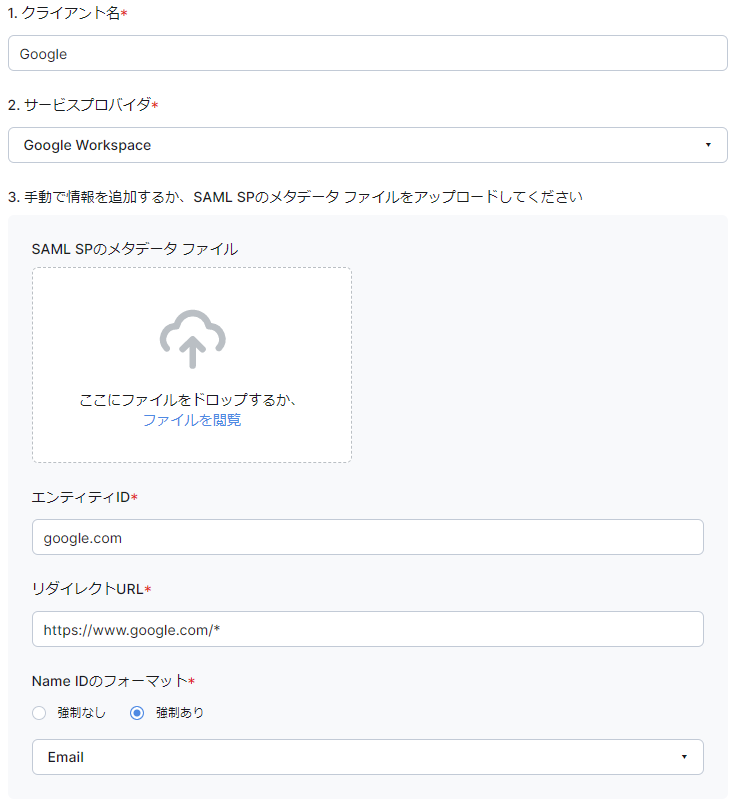

ステップ4. JCV Cloud Face Loginのクライアントを追加

クライアントの節を参照し、クライアントを追加します。

エンティティIDは、google.comで入力してください。

リダイレクトURLは、https://www.google.com/*で入力してください。

Name IDのフォーマットは、強制ありとEmailで設定してください。

Googleのクライアント設定例

以上で、設定が完了します。

設定を確認する

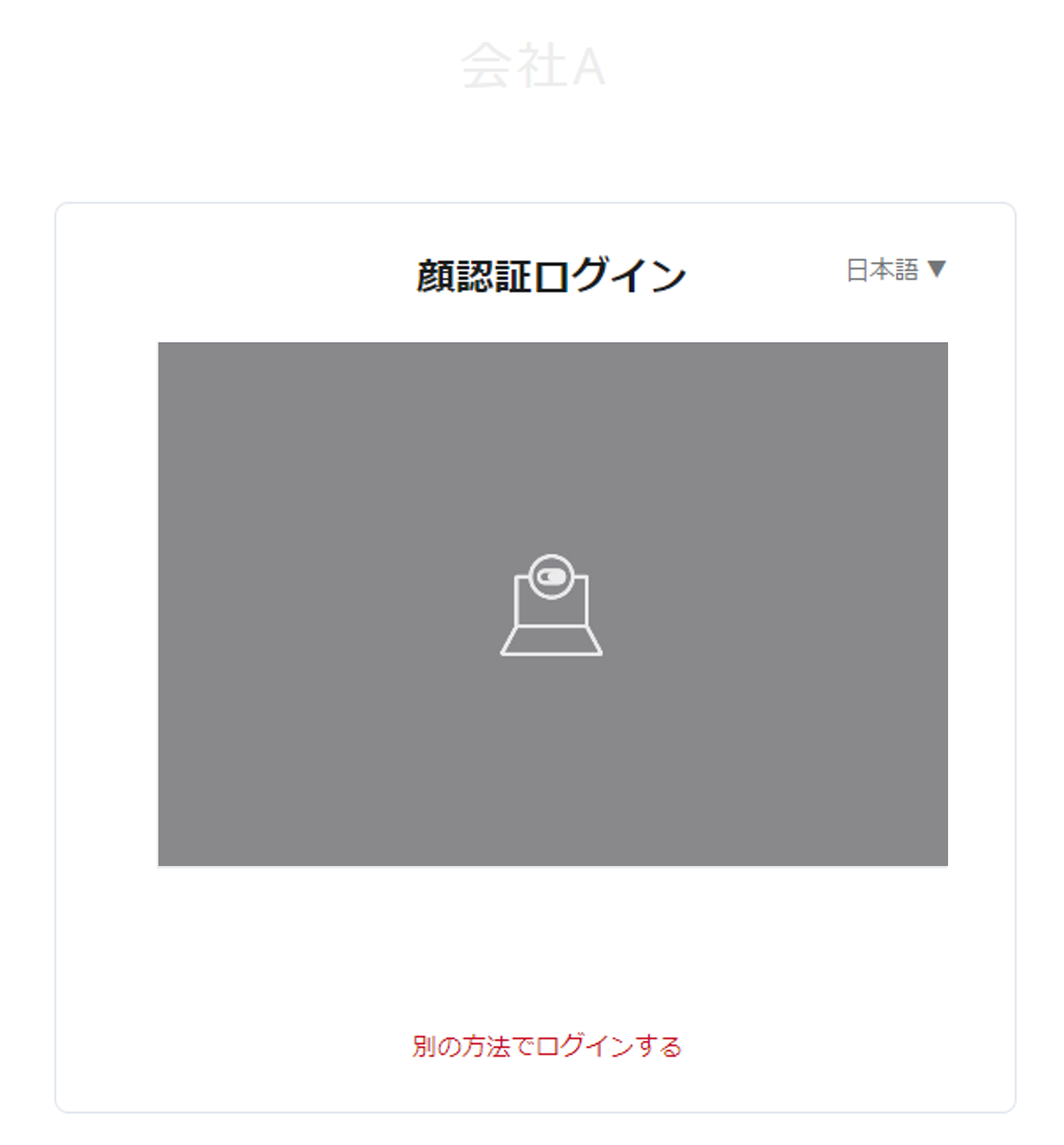

https://google.com/開き、右上のログインボタンをクリックします。上記の設定が正しければ、上記の設定が正しければ、Face Loginのログインページにリダイレクトされます。

Face Loginのログインページ

統合を解除

統合を解除にするには、サードパーティの ID プロバイダで SSO を設定するの設定を無効にするだけが必要です。

Google管理コンソールを開き、ログインしてください。管理コンソールの左側で、セキュリティ - 認証 - サードパーティIdPによるSSOをクリックして、設定メニューを表示します。

組織向けのサードパーティの SSO プロファイルの右側にあるドロップダウンボタンをクリックすると、詳細設定ページが表示されます。サードパーティの ID プロバイダで SSO を設定するオプションをオフにします。そうすると、統合が解除されます。

Googleとの統合解除

Updated 11 months ago